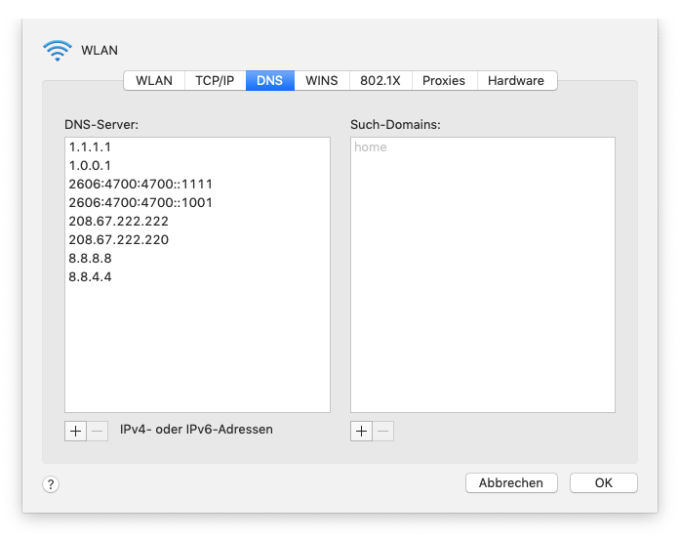

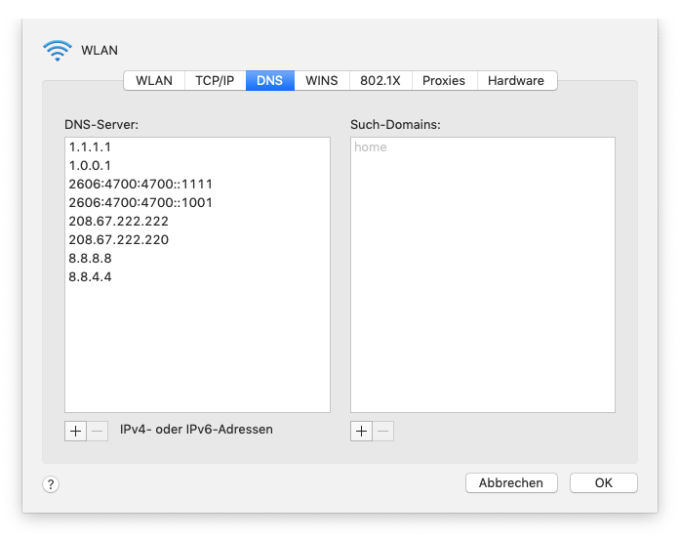

Manuelle DNS-Konfiguration

Nun, da eh schon alles egal ist, weil Telekabel nicht mehr Telekabel, Chello nicht mehr Chello und UPC nicht mehr UPC ist, habe ich meine DNS-Server händisch auf Cloudflare-DNS, OpenDNS…

Nun, da eh schon alles egal ist, weil Telekabel nicht mehr Telekabel, Chello nicht mehr Chello und UPC nicht mehr UPC ist, habe ich meine DNS-Server händisch auf Cloudflare-DNS, OpenDNS…

23andMe, das ist die Firma, die Gentests um 99 USD anbietet, ist mit GlaxoSmithKline eine Partnerschaft eingegangen und stellt dem Pharma-Riesen Daten von mehr als 5 Millionen Menschen zur Verfügung.…

Cloudflare betreibt seit gestern einen für alle zugänglichen DNS-Service (1.1.1.1 und 1.0.0.1), bei dem besonders auf Geschwindigkeit und Datenschutz („We will never sell your data or use it to target…

Beim letzten Test auf der SSL Labs-Website ist mir der Hinweis auf einen fehlenden CAA-Record aufgefallen. CAA steht für Certificate Authority Authorization und genau das soll damit auch erreicht werden:…

Steve Friedl hat die von Dan Kaminsky entdeckte Schwachstelle im Domain Name System (DNS) illustriert dargestellt. Wer den Artikel gelesen hat, weiß nachher mehr als zuvor. Der letzte Satz hat…

Der DNS-Provider OpenDNS (nein, hat nichts mit “offen” zu tun, ganz im Gegenteil!) testet schon seit einiger Zeit ein Tool, mit dem man den Datenverkehr zwischen lokalem Rechner und DNS-Server…

Einige meiner hochgeschätzten Leserinnen und Leser haben in ihren vormittäglichen Newsfeedlesungen Artikel von dreitehabee gefunden, die sie bereits gekannt haben. Die Permalinks dieser Artikel waren aber nicht mit der gewohnten…